Escrito por: Miguel Ángel Blanco López

“El vivo vive del bobo” – Adagio popular.

Todos en algún momento de nuestras vidas hemos escuchado el dicho popular citado anteriormente, y espero que no se sienta ofendido. Sé que no hay “bobos” aquí, pero si mucha ingenuidad, y para el tema del que hablaré encaja a la perfección.

En esta época, disfrutamos de grandes facilidades gracias a la tecnología. Muy seguramente, muchas de las actividades que solía hacer presencialmente ahora las hace a través de una plataforma web o alguna aplicación en su teléfono móvil. Un gran porcentaje de personas ahora realiza tareas como el pago de facturas, transferencias bancarias, y hasta compras, solo por mencionar algunas, mediadas por tecnologías de la información.

Pero… ¿Está usted seguro/a que la web en la que está a punto de ingresar sus credenciales bancarias es realmente la web de su banco? ¿Está seguro/a que la plataforma en la que va a pagar su factura de servicios públicos es la dispuesta por la entidad recolectora? ¿Está seguro/a que la tienda en la que acabo de comprar es auténtica?

Todo esto hace referencia a lo que se conoce con el nombre de ingeniería social. INCIBE (Instituto Nacional de Ciberseguridad) de España define el concepto como una técnica empleada por los ciberdelincuentes para ganarse la confianza de un usuario y conseguir así que este haga algo bajo su manipulación y engaño, como puede ser: ejecutar un programa malicioso, facilitar sus claves privadas, o comprar en sitios web fraudulentos.

En mi opinión, todo se reduce a una estafa que simplemente aprovecha la ingenuidad de las personas y sus pocas medidas de precaución en la red. Generalmente, no se requiere de conocimiento informático avanzado para realizar un ataque de ingeniería social. Tal y como puede notarse, los ataques de este tipo no siempre necesitan forzar contraseñas o infectar dispositivos con virus; en los ataques de ingeniería social, nosotros mismos entregamos toda nuestra información de valor al atacante.

Ataques comunes de ingeniería social:

Vishing: Esta técnica consiste en contactar a la víctima vía llamada telefónica, suplantando a una entidad o persona de confianza, y de este modo manipular al objetivo para que revele su información personal o realice acciones que comprometan su seguridad y la de los sistemas y/o dispositivos informáticos a los que tenga acceso. Tenga mucho cuidado la próxima vez que le llamen a decirle que resultó beneficiario de algún programa del gobierno, o cuando le llame un supuesto patrullero de la policía diciendo que su hermano atropelló a alguien y que le van a dar indicaciones para “colaborarle”, porque muy probablemente sea un intento de estafa o vishing.

Phishing: ¿Alguna vez recibió un mensaje de texto del mismísimo gerente de Amazon con una oferta de empleo? O tal vez, ¿recibió algún correo electrónico notificando que su contraseña fue bloqueada o que sus medios de pago fueron rechazados? Pues esto es lo que se conoce como phishing, una técnica de ingeniería social que busca obtener información personal de su víctima suplantando a una entidad o persona de confianza usando mensajes de texto, correos electrónicos e inclusive suplantando páginas web.

Phishing: ¿Alguna vez recibió un mensaje de texto del mismísimo gerente de Amazon con una oferta de empleo? O tal vez, ¿recibió algún correo electrónico notificando que su contraseña fue bloqueada o que sus medios de pago fueron rechazados? Pues esto es lo que se conoce como phishing, una técnica de ingeniería social que busca obtener información personal de su víctima suplantando a una entidad o persona de confianza usando mensajes de texto, correos electrónicos e inclusive suplantando páginas web.

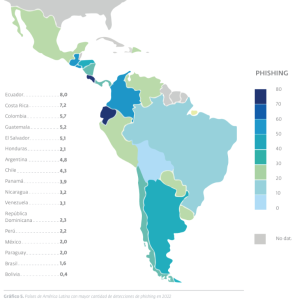

Según el reporte de seguridad de ESET para Latinoamérica (2023), los países latinoamericanos con mayor porcentaje de detección de phishing son: Ecuador 8.0%, Costa Rica 7.2% y Colombia 5.7%. Note que Colombia se encuentra en el tercer lugar, de ahí la importancia de ser muy cuidadoso y prestar atención a la información que entregamos por los distintos medios de comunicación.

¿Cómo protegerse?

Es importante aclarar que en el campo de la seguridad informática ningún método o sistema es infalible: sin embargo, la mayoría de este tipo de ataques fracasaran si somos más estrictos con nuestras medidas de seguridad.

Para prevenir ser víctima de ataques de ingeniería social la empresa de seguridad informática Kaspersky recomienda:

- Cambie sus contraseñas con frecuencia.

- Active el multifactor de autenticación siempre que esté disponible.

- Digite siempre la dirección web que desea visitar, no lo haga por medio de los resultados que arroja el buscador.

- No exponga su información personal y/o familiar.

- No permita a extraños conectarse a su red wifi principal.

- No deje sus dispositivos sin protección en público.

- Use VPN (Si está a su alcance).

Adicionalmente me gustaría compartir mis medias de seguridad personales, ya que como mencione anteriormente, no solo a través de una aplicación o dispositivo tecnológico pueden robar nuestra información:

- No sea perezoso/a: Cierre sesiones de aplicaciones que no esté usando, evite usar autocompletado de los navegadores web, destruya la información que ya no sea relevante para usted.

- Preste atención a los detalles: En los email y mensajes de texto que recibe valide siempre los remitentes, analice la coherencia del contenido y evite dejar información delicada en cualquier formulario de la web.

- Siempre valide el entorno y el contexto: Si está en lugar público tenga cuidado con lo que habla, no se sabe quién puede estar a su lado. Si recibe llamadas de números desconocidos preste atención especial a los sonidos que se escuchen al fondo y la forma de expresarse de su emisor.

- Desconfíe de todo y de todos: Cuestione siempre quien y por que le solicita una u otra información. Antes de publicar esa selfie o foto del paseo que tanto le gusta en su red social favorita, revise que no se exponga en ella nada que no deba (objetos de valor, ubicación, otras personas, entre otros). Y evite tener a la vista información de valor.

- Evite usar redes públicas o abiertas.

- Revise lo que tira a la basura: Alguien interesado puede saber mucho de usted si revisa su basurero El artículo que compró en una tienda por internet y que recibió en su domicilio trae el documento guía de la transportadora. Antes de desecharlo asegúrese que la información contenida en él sea irrecuperable. Recuerde que la basura de un hombre es el tesoro de otro.

- Trabaje en el control de sus emociones: Intente siempre mantener la calma y estar sereno al momento de tomar decisiones importantes, con frecuencia los atacantes buscarán generar pánico y así sacar ventaja de su estado vulnerable.

Cómo ha podido ver, los ataques de ingeniería social son muy comunes y van en aumento año tras año. Generalmente son la puerta de entrada para ataques de mayor impacto. Por esta razón debemos ser muy cuidadosos y reservados con la información que entregamos. Si usted cuida su información está cuidando a todo su círculo social, ya que puede que usted no caiga en estas estafas, pero por medio de usted pueden llegar a un familiar, un amigo, un compañero de trabajo, y tal vez esta persona sí sea atacada con éxito.

Fuentes:

- Ingeniería Social – INCIBE

- ESET Security Report Latinoamérica 2023.

- El ABC de la seguridad informática, guía práctica para entender la seguridad digital. Seguridad informática para dummies – Oscar Arango Gómez.

- What is social engineering?